Сегодня закон о защите информации и персональных данных постоянно совершенствуется. Это связана с использованием новых способов ее передачи, хранения и использования. Чтобы полученные сведения не причинили вреда из-за того, что стал общественным достоянием, используют различные способы зашиты. Стоит рассмотреть этот вопрос подробнее.

Про статью «мошенничество в интернете» вы можете прочитать в нашем материале — здесь.

Закон о защите информации: суть

Закон о защите информации предусматривает особенности ее распространения на территории России. Также здесь указаны требования к ее хранению, основные ее виды, определено, кто такой владелец данных. Стоит рассмотреть основные понятия этого закона, чтобы использовать терминологию далее.

Информацией называют любые сведения, независимо от формы их предоставления.

Информационной системой называется совокупность мер для работы с данными, которые позволяют ее передавать обрабатывать, изменять и так далее.

Обладателем признают лицо (в том числе юридическое), которое создало информацию или получило ее законным способом.

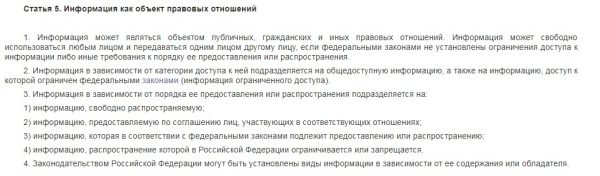

Выписка из ФЗ-149 от 27.07.2006 года

Это основные понятия, которые потребуются для работы с этой статьей. Стоит отметить, что этот ФЗ регулирует только использование, хранение и передачу сведений на территории Российской Федерации. Например, если сайт зарегистрирован в Китае, то невозможно привлечь его владельца к ответственности за передачу сведений, которые нарушают требования этого ФЗ. При этом лица, которые заходят на портал, также не подлежат наказанию. Таким образом, сайт можно продолжать работать. Но есть инструменты, которые позволят ограничить его действия на территории РФ.

Федеральный закон «Об информации, информационных технологиях и о защите информации»

Виды информации

Закон выделяет виды информации по нескольким критериям. При этом постоянно появляются новые виды, которые дополняют существующую классификацию.

Таблица 1. Виды информации

| Способ классификации | Виды информации |

|---|---|

| По восприятию | · визуальная; · аудио; · тактильная; · вкусовая; · обонятельная. |

| По форме представления | · текстовая; · звуковая; · графическая; · числовая; · видео. |

| По назначению | · массовая; · специальная; · секретная; · личная. |

| По значению | · актуальная; · достоверная; · полезная; · полная; · понятная. |

| По истинности | · истинная; · ложная. |

Классификация создана, учитывая основные функции и особенности сведений: место происхождения, стадия обработки, способ передачи и стабильность. Однако можно найти и несколько других способов классификации в интернете.

Виды информации

Важно! Во время работы с информацией необходимо понимать, насколько трастовым считается источник. Поэтому нужно проверять сведения. Если они не оригинальные, принадлежащие конкретно взятому субъекту, то будут и в других источниках. Если данные практически идентичны, то информации можно верить. Также важно учитывать ее возраст. Например, когда освещают новости и не пишут дату публикации, то сведения могут оказаться уже не достоверными.

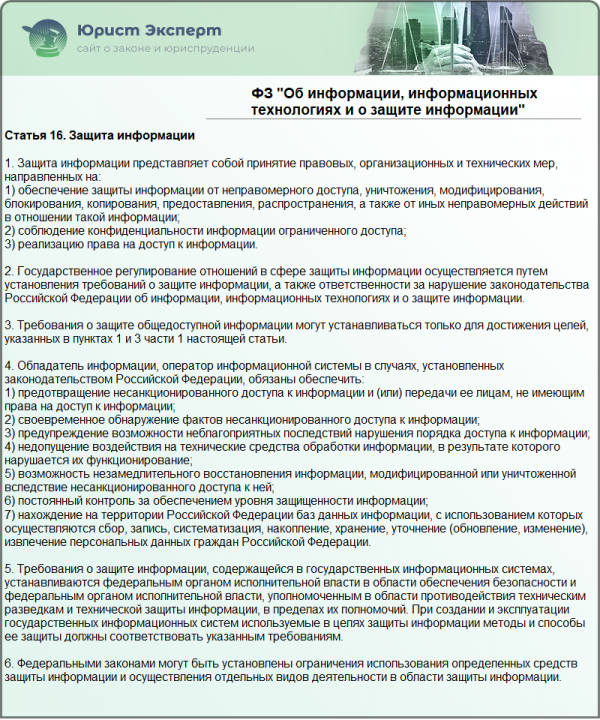

Защита информации

Сегодня необходимо защищать информацию в силу нескольких причин. Есть личная, секретная, для ограниченного доступа, поэтому ее нельзя предоставлять всем желающим. Для этого существуют различные требования к хранению сведений. Некоторые случаи предусматривают запрет на выезд из России в течение нескольких лет при получении доступа к сведениям. Обычно это актуально для государственной тайны. Согласно действующему законодательству, 5 лет после предоставления соответствующей информации нельзя покидать Россию. Это сделано, чтобы гражданина не завербовали в другой стране.

Однако это, скорее, исключение. Но стоит рассмотреть подробнее, как происходит защита сведений на разных носителях.

Информация под защитой

Защита информации на бумажных носителях

Сведения, которые содержатся на бумаге, должны храниться соответствующим образом. Согласно положениям ФЗ-149, требуется содержать бумаги в сейфе или других местах ограниченного доступа, когда в них указаны следующие сведения:

- персональные данные;

- коммерческая тайна;

- государственная тайна;

- военная тайна;

- иные сведения, указанные в ФЗ-149.

Документы в сейфе

Стоит отметить, что сегодня активно внедряется электронный документооборот, поэтому многие сведения, которые хранятся на бумажных носителях, могут быть уничтожены. Однако те бумаги, которые не позволяется утилизировать, важно хранить в соответствующем месте. Если во время проверки выяснится, что информация ограниченного доступа неправильно хранится, то владельцу организации грозит штраф.

Защита информации на электронных носителях

В сфере интернет-коммуникаций постоянно появляются новые способы передачи информации. Сегодня для этого используются:

- сайты;

- CD/DVD-диски;

- USB-flash;

- облачные хранилища;

- жесткие диски HDD;

- иные способы хранения, воспроизведения и передачи сведений.

USB-flash

Стоит отметить, что на электронных носителях информация распространяется в режимах онлайн и оффлайн. Таким образом, необходимо предусмотреть, кто и как ее будет использовать. Сегодня основной способ ее защиты – это закон. То есть, если владелец видит нарушение авторских прав или иные нарушения, то заявляет об этом в Роскомнадзор или прокуратуру. После проведения проверки сведения, которые находятся онлайн, удаляются владельцем сайта. Если он этого не делает, то портал блокируется.

Информацию, которая находится на электронных носителях, можно защитить с помощью паролей. Для этого необходимо заархивировать ее и установить пароль для возможности разархивации. Если требуется защитить сведения от уничтожения, то достаточно поставить защиту от записи.

Важно! Воспроизведение сведений возможно на различных операционных системах. Сегодня их производители стараются прийти к общему формату, так как не всегда, например, файлы в формате doc читаются на Android без использования специального приложения. Это считается недостатком, который производители программного обеспечения стараются устранить.

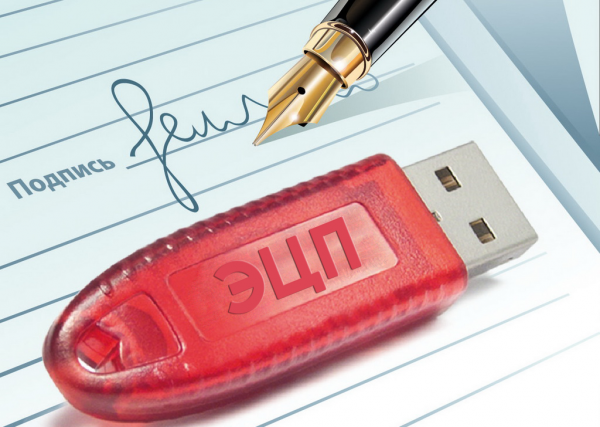

Защита информации с помощью электронной подписи

Возможно использовать электронную подпись для защиты сведений. Это специальный инструмент, который позволяет защитить файлы от внесения в них изменений. Суть в том, что все сведения, которые будут вноситься после подписания документа, выделятся красным цветом. Чтобы принять редактирование владелец снова должен поставить электронную подпись.

Согласно действующим законам, документы, подписанные таким способом, имеют аналогичную юридическую силу с бумажными.

Таблица 2. Виды электронной подписи

| Вид подписи | Особенности |

|---|---|

| Простая | Представляет собой систему паролей и логинов. Необходима для онлайн-банкинга и сайтов, которые предоставляют справочную информацию. Доступная физическим и юридическим лицам. |

| Неквалифицированная | Имеет вид криптоключа на USB-носителе. Юридическим лицам необходима для ведения внутреннего и внешнего электронного документооборота. Физические лица могут ее использовать для работы в личном кабинете налогоплательщика. |

| Квалифицированная | Находится на USB-flash и усилена специальными криптопаролями, которые использует ФСБ. Доступная только юридическим лицам. |

Получит электронную подпись можно только в специализированном удостоверяющем центре. При этом требуется личное присутствие. Необходимо выбирать, какой вид подписи необходим в конкретно взятом случае. Однако физическое лицо обладает правом только на наименее защищенные виды. Однако и он позволяет вести торговлю на различных площадках, а также участвовать в государственных закупках. Но в последнем случае для принятия участия в аукционе необходимо соблюдение ряда других требований.

Электронная подпись

Во время работы с цифровой подписью необходимо установить специализированное программное обеспечение на компьютер или ноутбук. Использовать ее можно только на одном устройстве. Она выдается на определенный срок, после чего необходимо продлевать. Для этого нужно за месяц снова обратиться в удостоверяющий центр и оплатить стоимость услуг.

Для получения ЭЦП физическое лицо должно предоставить заявление, паспорт и ИНН. Юридическим лицам требуется предъявить все учредительные документы и информацию о реквизитах.

Ограничение доступа к информации – пошаговая инструкция

Информация об этом подробно указана в статье 15 ФЗ-149. Там указаны разные случаи, когда необходимо ограничить доступ к сведениям:

- оскорбление человеческого достоинства;

- нарушение авторских прав;

- распространение сведений с нарушением закона;

- содержание персональных данных.

Стоит рассмотреть подробнее, как происходит процесс блокировки информации, которая находится незаконно в открытом доступе. Если сведения на бумажном носителе можно убрать в сейф для решения проблемы, то с интернет-ресурсами не все так просто.

Шаг 1

Обнаружение информации, которая нарушает требования ФЗ-149.

Обнаружение информации

Шаг 2

Обращение к владельцу сведений с требованием ограничить доступ к ним или удалить их.

Обращение к владельцу сведений с требованием ограничить доступ к ним или удалить их

Шаг 3

Получение ответа. Если владелец информации отказывается удовлетворить просьбу, то нужно обращаться в Роскомнадзор или прокуратуру (Роскомнадзор работает с сайтами, если информация находится на бумажном носителе, то стоит ее сфотографировать и предоставить сотрудникам прокуратуры для проведения проверки).

Получение ответа

Шаг 4

Проведение проверки, после чего выносится соответствующее постановление. Если речь идет о сайте, то дело передается в суд, а на основании судебного решения происходит блокировка данных.

Проведение проверки

Важно! Сегодня блокировка сайтов через суд считается не помогает. Владельцы порталов за несколько минут создают зеркало сайта, меняя его название. Оно может значительно отличаться, поэтому на обнаружение зеркального портала требуется много времени. Однако сегодня это единственный способ борьбы со сведениями, которые не соответствуют требованиям закона. Поэтому необходимо внимательно следить за тем, чтобы владелец портала снова не создал зеркало.

VPN и другие анонимайзеры, которые позволяют зайти на запрещенные сайты, запрещены. Поэтому, если выяснится, что кто-то их использует, возможно наказание в виде штрафа, принудительных работ или тюремного заключения. Но последнее применяется только в исключительных случаях.

Зачем ФСБ и МВД ключи к шифрованию месенджеров

Силовые структуры обладают ключами шифрования к мессенджерам, которые используются в России: Skype, WeChat, Viber, WhatsApp и так далее. Это значит, что они могут читать сообщения пользователей при необходимости. Но не стоит волноваться, это не нарушает закон о тайне переписки. Дело в том, что у сотрудников ФСБ стоит специализированное оборудование, которое следит за некоторыми словами, которые идут в тексте во время переписки.

Если одно и то же слово, которое находится в списке запрещенных, несколько раз применяется сторонами, то есть основание для проведения проверки. Тогда сотрудники спецслужб подключаются к логу и читают переписку. Если она представляет опасность для государства, личности и так далее, то проводятся соответствующие мероприятия для принятия превентивных мер.

Наиболее популярные в России мессенджеры

Таким образом, не стоит беспокоиться о том, что переписку могут читать. Если следить за каждым гражданином РФ, то аппарат ФСБ должен быть огромным. Но при нарушении положений действующих законов есть большая вероятность, что тайна переписки будет нарушена. Это происходит с санкции суда.

Закон Яровой: суть

Суть «пакета Яровой» заключается в необходимости длительное время хранить распечатку телефонных переговоров клиентов мобильных операторов. Сделано это в интересах силовых структур для предотвращения террористических актов и других операций, направленных против России. Таким образом, если у сотрудников силовых структур есть подозрения, что готовится противоправная акция или провокация, они запрашивают информацию о переписки и распечатку звонков конкретно взятого гражданина.

Подобная мера увеличила затраты сотовых операторов, так как потребовалось приобрести большие хранилища. Затраты на приобретение и приведение инфраструктуры согласно требованиям этого закона легли на клиентов мобильных операторов, что повысило стоимость их услуг. Но это, наверное, единственный и основной недостаток. Зато вот какие преимущества позволил получить «Пакет Яровой»:

- предотвращение террористических актов и иных противоправных деяний;

- возможность хранить распечатки звонков дольше, что позволит обращаться к операторам для получения доказательной базы при решении проблем через суд;

- улучшение качества обслуживания клиентов мобильными операторами;

- возможность использования дополнительных хранилищ не только для записи логов.

Яровая объясняет, почему необходимо принять меры для хранения информации мобильными операторами

Таким образом, «Пакет Яровой», направленный против террористических групп, обладает рядом преимуществ. Поэтому повышение стоимости услуг сотовых операторов – это безопасность, за которую нужно платить. При ее отсутствии расплата будет значительно дороже.

Ответственность за неправильное хранение информации ограниченного доступа

Ответственность за такие нарушения попадает под положения КоАП, так как не приносит значительного ущерба гражданам и юридическим лицам. Наказание предусмотрено положениями статьи 13.11 КоАП.

Таблица 3. Наказание за неправильное использование персональных данных по КоАП

| Вид правонарушения | Ответственность |

|---|---|

| Обработка информации в случаях, не предусмотренных законом | Штраф: · физическим лицам – до 3 т.р.; · должностным лицам – до 10 т.р.; · юридическим лицам – до 50 т.р. |

| Обработка персональных данных без письменного согласия | Штраф: · физическим лицам – до 5 т.р.; · должностным лицам – до 20 т.р.; · юридическим лицам – до 75 т.р. |

| Невыполнение требований по защите сведений ограниченного доступа | Штраф: · физическим лицам – до 6 т.р.; · должностным лицам – до 10 т.р.; · юридическим лицам – до 30 т.р. |

Однако наказание необходимо изучать в конкретно взятом случае. Возможно применение уголовного наказания, которое предусматривает штраф и тюремное заключение, если умышленно распространялась информация, которая запрещена в России. Или, например, когда неоднократно выписывали штраф за нарушение авторских прав.

Хакер пытается обойти систему безопасности

Таким образом, закон о защите информации постоянно обновляется из-за появления новых способов ее распространения и использования. Депутаты ГД РФ вынуждены внимательно следить за тенденциями в мире, чтобы своевременно отвечать на вызовы современности. Превентивные меры и постоянно усиливающийся уровень безопасности сведений позволяет обеспечить сохранность данных согласно требованиям законодательства.

Добавить комментарий: